14 thg 9, 2025·8 phút

Giả danh người dùng an toàn: rào chắn bảo mật cho truy cập hỗ trợ

Giả danh người dùng an toàn cho đội hỗ trợ mà không gây sự cố riêng tư: phân quyền theo phạm vi, banner hiển thị, phê duyệt, sự kiện kiểm toán và các kiểm tra nhanh để triển khai an toàn.

Tại sao việc giả danh lại giúp hỗ trợ và những chỗ nó có thể sai lầm

Đội hỗ trợ cần tính năng giả danh vì ảnh chụp màn hình và chuỗi email dài thường chậm. Nếu nhân viên có thể thấy đúng giao diện người dùng đang thấy, họ có thể xác nhận cài đặt, tái tạo lỗi và chỉ vào đúng nút hoặc trường cần sửa. Nó cũng hữu ích khi người dùng bị khóa, cấu hình sai gì đó, hoặc không mô tả được thay đổi đã xảy ra.

Rủi ro bắt đầu khi “cho phép hỗ trợ đăng nhập thay người dùng” một cách lặng lẽ biến thành “hỗ trợ có thể truy cập mọi thứ.” Đó là cách các yêu cầu gỡ lỗi nhỏ trở thành sự cố quyền riêng tư: nhân viên mở tin nhắn, tải xuống file, xem chi tiết thanh toán hoặc thay đổi bảo mật tài khoản mà không có lý do rõ ràng. Dù với ý tốt, các chế độ lỗi vẫn giống nhau: lộ dữ liệu nhạy cảm, thay đổi vô tình trông như hành vi của người dùng, và dấu vết kiểm toán yếu khi sau này ai đó hỏi “Ai đã làm gì, và vì sao?”

Hầu hết người dùng mong đợi ba điều:

- Minh bạch: họ muốn biết khi có ai đó đang hành động thay họ.

- Kiểm soát: quy tắc rõ ràng về khi nào được phép, kèm theo hồ sơ để họ có thể xem lại.

- Truy cập tối thiểu: chỉ những gì cần cho ticket, trong thời gian ngắn nhất.

Cũng hữu ích khi định nghĩa thuật ngữ chính xác. Giả danh nghĩa là nhân viên hỗ trợ tạm thời đảm nhận danh tính trong ứng dụng của người dùng để tái tạo vấn đề trong ngữ cảnh, với giới hạn chặt chẽ và nhãn rõ ràng. Quyền admin nghĩa là dùng quyền quản trị để quản lý tài khoản (đặt lại MFA, chỉnh thuê bao, xuất dữ liệu) mà không giả danh người dùng. Trộn hai thứ này là nơi nhiều thiết kế “giả danh an toàn” thất bại.

Một ví dụ đơn giản: khách hàng nói “Nút tải hóa đơn không hoạt động.” Giả danh ở chế độ chỉ xem có thể xác nhận trạng thái trang và cài đặt liên quan. Giả danh toàn quyền mà không có rào chắn có thể nhanh chóng biến thành việc mở mọi hóa đơn, tải tài liệu, hoặc thay đổi chi tiết thanh toán “trong lúc bạn đang ở đó.” Công cụ nên làm cho thao tác đầu tiên dễ dàng và thao tác thứ hai khó khăn.

Chọn cấp độ giả danh phù hợp (chỉ xem vs hành động)

Trước khi xây công cụ giả danh cho hỗ trợ, quyết định “giả danh” nghĩa là gì trong sản phẩm của bạn. Hầu hết đội cần hai cấp độ:

- Chế độ xem-as (view-as): hỗ trợ có thể thấy giống như người dùng.

- Chế độ hành-as (act-as): hỗ trợ có thể thực hiện hành động thay người dùng.

Chọn sai cấp độ và bạn hoặc không giải quyết được ticket, hoặc tạo rủi ro quyền riêng tư mà bạn không thể biện hộ sau này.

Bắt đầu với lựa chọn rủi ro thấp nhất

Hầu hết đội nên bắt đầu với view-as. Nó giải quyết nhiều ticket kiểu “tôi không tìm thấy nút” và “trang trông hỏng” mà không cho phép thay đổi dữ liệu. Chỉ thêm act-as cho một tập các tác vụ thực sự cần.

Cách thực tế để định nghĩa các cấp là nêu rõ hỗ trợ được phép làm gì. Một chuẩn chung là mặc định chỉ đọc, rồi có các phạm vi riêng cho những hành động ghi cụ thể. Nhiều sản phẩm cũng vạch ranh rõ cho các thay đổi liên quan thanh toán, xuất dữ liệu, và bí mật như khóa API.

Định tiêu chí thành công trước

Giả danh không phải là một tính năng bạn phát hành “vì ai cũng có.” Chọn kết quả có thể đo: ít chuỗi hỏi đáp hơn, thời gian xử lý nhanh hơn, và ít sai sót của hỗ trợ. Nếu bạn không đo được cải thiện, quyền sẽ có xu hướng mở rộng cho đến khi có sự cố.

Mô tả các khu vực nhạy cảm nhất

Liệt kê những nơi một cú nhấp có thể gây hại thực sự: tin nhắn riêng tư, thanh toán, cài đặt nhận dạng và bảo mật, trường dữ liệu cá nhân, và mọi thứ có thể xuất hoặc xóa dữ liệu.

Nếu người dùng nói “hóa đơn của tôi có vẻ sai,” chế độ view-as có thể đủ để xác nhận. Nếu cần act-as, giới hạn nó cho hành động chính xác bạn cần, không phải “quyền quản lý thanh toán mãi mãi.”

Nếu bạn xây trong nền tảng như Koder.ai, coi giả danh là một khả năng có cấp, không phải một công tắc bật/tắt. Điều này giúp các rào chắn sau (phạm vi, banner, phê duyệt, kiểm toán) dễ áp dụng sạch sẽ.

Rào chắn 1: Phạm vi truy cập hẹp theo mặc định

Cách an toàn nhất là giả định nhân viên nên thấy và làm ít hơn, chứ không phải nhiều hơn. Bắt đầu với các phạm vi rõ ràng mô tả cả khu vực sản phẩm và hành động chính xác được phép. “Xem hóa đơn” và “cập nhật địa chỉ thanh toán” nên là các phạm vi khác nhau, ngay cả khi xuất hiện cùng trang.

Giữ phạm vi gắn với nhiệm vụ hỗ trợ thực tế. Mô hình phạm vi tốt thường có bốn giới hạn:

- Ở đâu: khu vực sản phẩm (cài đặt, dự án, hóa đơn, tin nhắn).

- Làm gì: hành động (xem, sửa, hủy, xuất).

- Ai: một người dùng đích duy nhất, không phải “bất kỳ người dùng nào trong workspace.”

- Khi nào: khoảng thời gian ngắn.

Thời gian quan trọng hơn nhiều đội nghĩ. Phiên giả danh nên hết hạn nhanh theo mặc định (thường 10–20 phút) và yêu cầu yêu cầu mới rõ ràng để tiếp tục. Điều đó ngăn tab bị quên biến thành cửa sổ truy cập lặng lẽ.

Một chính sách đơn giản hiệu quả: một người dùng mỗi phiên, một khu vực sản phẩm mỗi phiên, mặc định chỉ đọc, hết hạn tự động không tự gia hạn lặng lẽ, và một chế độ “break glass” riêng hiếm và kiểm soát chặt.

Rào chắn 2: Làm cho việc giả danh hiển thị rõ ở UI

Nếu nhân viên hỗ trợ có thể quên họ đang giả danh khách hàng, sớm muộn họ sẽ làm điều không nên. Hiển thị là lưới an toàn hàng ngày ngăn các khoảnh khắc “ôi” xảy ra.

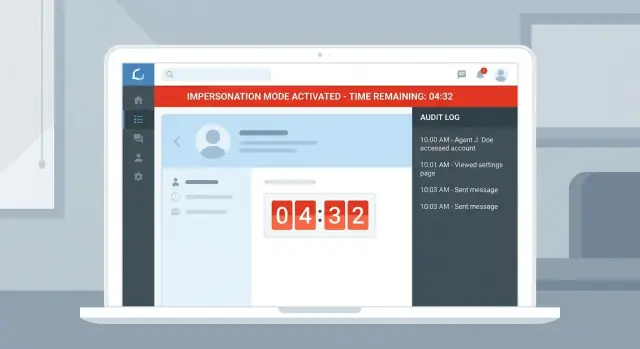

Làm cho trạng thái không thể bỏ qua với một banner cố định không thể đóng. Nó nên hiện trên mọi trang, bao gồm cài đặt và thanh toán.

Banner đó luôn nên hiển thị ba điều: ai đang giả danh, ai được giả danh, và vì sao phiên tồn tại (số ticket hoặc case). Lý do buộc phải có ngay từ đầu và cung cấp ngữ cảnh cho người xem xét sau này.

Đừng chỉ dựa vào header. Dùng thay đổi trực quan rõ rệt trên toàn UI (đổi màu, viền, khung khác biệt) để nhận diện ngay cả khi ai đó chuyển tab nhanh.

Giữ “Thoát giả danh” trong banner. Đừng giấu vào menu. Thoát nên nhanh hơn tiếp tục.

Nếu phiên có thời hạn, hiển thị đồng hồ đếm ngược. Nó giảm thời gian phiên kéo dài và khuyến khích yêu cầu phiên mới (và phê duyệt mới) khi cần.

Rào chắn 3: Luồng phê duyệt cho quyền truy cập nâng cao

Hầu hết tác vụ hỗ trợ không cần quyền toàn bộ. Luồng phê duyệt giữ quyền nâng cao hiếm, có thể thấy và có thời hạn.

Yêu cầu một lý do cho mọi phiên, ngay cả các phiên rủi ro thấp. Giữ ngắn và có cấu trúc để người ta không trốn sau ghi chú mơ hồ.

Buộc nhập “tại sao” và “kéo dài bao lâu”

Một biểu mẫu yêu cầu tốt làm cho phê duyệt nhanh hơn và kiểm toán có ý nghĩa. Tối thiểu, ghi ID ticket/case, phạm vi yêu cầu, thời lượng, một lý do ngắn (danh mục + một câu), và liệu người dùng hay chủ tài khoản có cần được thông báo hay không.

Chỉ thêm phê duyệt khi phạm vi vượt ngưỡng rủi ro. Các phạm vi thường cần phê duyệt: thay đổi thanh toán, xuất dữ liệu, thay đổi quyền, và mọi thứ ảnh hưởng đến người dùng khác.

Quy tắc hai người cho “break glass”

Một số hành động rủi ro tới mức nên yêu cầu hai người: một người yêu cầu, một người phê duyệt. Xử lý những việc này như hiếm và khẩn cấp, không phải phím tắt tiện lợi.

Hành động break-glass thường gồm xuất bộ dữ liệu lớn, đặt lại MFA hoặc chuyển quyền sở hữu tài khoản, và chỉnh vai trò admin hoặc cài đặt bảo mật.

Phê duyệt nên tự hết hạn. Nếu việc chưa hoàn thành kịp, nhân viên phải yêu cầu lại. Giữ nhóm phê duyệt nhỏ (trưởng nhóm, an ninh, quản lý trực ca) và làm rõ ngoại lệ.

Cuối cùng, quyết định khi nào thông báo người dùng hoặc chủ tài khoản. Trong nhiều trường hợp, một thông báo đơn giản như “Hỗ trợ đã truy cập tài khoản của bạn để xử lý ticket 12345” là đủ. Nếu không thể thông báo ngay (ví dụ nghi ngờ chiếm đoạt tài khoản), yêu cầu ngoại lệ có ghi chú và thời hạn phê duyệt ngắn hơn.

Rào chắn 4: Nhật ký kiểm toán chịu được xem xét

Sở hữu logic bảo mật của bạn

Giữ toàn quyền kiểm soát triển khai với khả năng xuất mã nguồn khi bạn sẵn sàng.

Nếu giả danh trở thành vấn đề, nhật ký kiểm toán là thứ chứng minh điều gì đã xảy ra. Nó nên trả lời nhanh năm câu: ai làm, với ai, vì sao, họ được phép truy cập gì, và họ đã thay đổi gì.

Bắt đầu bằng ghi nhật ký chính phiên: thời gian bắt đầu và kết thúc, nhân viên hỗ trợ (actor), khách hàng (target), phạm vi được cấp, và lý do đã nêu. Liên kết nó với ID ticket hoặc case.

Rồi ghi các hành động nhạy cảm thực hiện trong phiên, không chỉ lỗi. Hành động rủi ro cao thường là một danh sách nhỏ: xuất dữ liệu, xóa bản ghi, thay đổi quyền, cập nhật chi tiết thanh toán, đặt lại MFA hoặc mật khẩu, và xem bí mật như khóa API. Những sự kiện này nên rõ ràng, có thể tìm kiếm và dễ xem xét.

Bao gồm đủ metadata để tái tạo sự kiện: dấu thời gian, địa chỉ IP, thiết bị hoặc user agent, môi trường (prod vs staging), và đối tượng chính xác bị ảnh hưởng (hóa đơn nào, vai trò nào, người dùng nào). Lưu cả hai danh tính trên mỗi sự kiện: actor (nhân viên hỗ trợ) và effective user (tài khoản đang bị giả danh).

Làm cho logs khó chỉnh sửa và quản lý chặt. Chỉ một nhóm nhỏ có thể xem, và rất ít người có thể sửa hoặc xoá. Nếu bạn hỗ trợ xuất dữ liệu, cũng ghi lại việc xuất nhật ký kiểm toán.

Cũng đáng để cảnh báo các mẫu hiếm khi xuất hiện trong công việc hỗ trợ bình thường: một nhân viên giả danh nhiều người dùng nhanh, xuất nhiều lần, hành động nhạy cảm ngoài giờ làm hoặc từ địa điểm mới, leo thang phạm vi rồi làm hành động rủi ro, hoặc nhiều lần cố gắng phê duyệt thất bại.

Rào chắn 5: Tối thiểu hoá dữ liệu và giới hạn hành động

Giả danh nên hiện lượng dữ liệu ít nhất cần để sửa vấn đề. Mục tiêu là tốc độ hỗ trợ mà không biến mỗi phiên thành truy cập toàn bộ tài khoản.

Che mờ các trường nhạy cảm theo mặc định, ngay cả khi nhân viên đang nhìn giao diện thật. Hiện thông tin nhạy cảm phải là hành động có chủ ý với lý do rõ ràng. Ví dụ phổ biến: khóa API và mã khôi phục, chi tiết thanh toán đầy đủ (chỉ hiển thị 4 số cuối), và dữ liệu cá nhân rất nhạy cảm.

Tiếp theo, chặn các hành động có thể khóa người dùng hoặc thay đổi quyền sở hữu. Ở chế độ giả danh, thường an toàn hơn cho phép các hành động “chẩn đoán và sửa” (như thử đồng bộ lại) nhưng từ chối các hành động liên quan đến nhận dạng và tiền.

Xuất dữ liệu là một lỗi phổ biến. Vô hiệu hoá tải xuống hàng loạt (CSV, hóa đơn, nhật ký chat, tệp đính kèm) trừ khi có phê duyệt rõ ràng gắn với ticket và thời gian ngắn.

Cuối cùng, đặt giới hạn cứng để ngay cả nhân viên có ý tốt cũng không thể vượt quá: thời gian phiên ngắn, giới hạn tần suất khởi tạo giả danh và hành động nhạy cảm, một phiên hoạt động cùng lúc, và thời gian chờ sau các lần cố gắng thất bại lặp lại.

Nếu quy trình hỗ trợ của bạn dùng ảnh chụp màn hình hoặc ghi hình màn hình, áp dụng nguyên tắc tối thiểu tương tự. Vẫn che mờ, yêu cầu tham chiếu ticket, và lưu trữ trong thời gian ngắn nhất có thể.

Cách xây: bản đồ bước theo bước đơn giản

Xây dựng công cụ hỗ trợ an toàn hơn

Nguyên mẫu luồng giả danh theo phạm vi với phê duyệt, thời hạn và sự kiện kiểm toán trong một nơi.

Coi giả danh như một tính năng bảo mật riêng, không phải phím tắt. Các bản dựng an toàn làm cho truy cập tạm thời, hẹp và hiển thị, và để lại dấu vết để xem sau.

-

Định nghĩa vai trò và “ai làm gì.” Vai trò phổ biến: nhân viên hỗ trợ, giám sát, an ninh, và admin. Quyết ai có thể bắt đầu giả danh, ai phê duyệt, và ai chỉ xem log.

-

Viết ma trận quyền ánh xạ tới nhiệm vụ thực tế. Tránh “tất cả dữ liệu người dùng.” Ưu tiên phạm vi như “xem hóa đơn,” “hủy thuê bao,” “đặt lại MFA,” hoặc “xem lỗi gần đây.” Giữ phạm vi mặc định nhỏ.

-

Tạo đối tượng phiên giả danh trên server. Yêu cầu lý do, người dùng đích, phạm vi được phép, và thời hạn cứng. Xử lý tách biệt với phiên đăng nhập bình thường.

-

Thi hành kiểm tra phạm vi cho mỗi yêu cầu, phía server. Đừng chỉ dựa vào UI để ẩn nút. Mỗi endpoint nhạy cảm nên xác minh phiên đang hoạt động, chưa hết hạn, phạm vi được phép, và nhân viên vẫn có vai trò hợp lệ.

-

Làm cho nó rõ ràng và có thể kiểm toán. Thêm banner cố định trên mọi trang khi giả danh, nút thoát một lần nhấp, và ghi log bắt đầu/kết thúc phiên cùng mọi hành động nhạy cảm.

Nếu bạn xây trên nền tảng như Koder.ai, giữ nguyên nguyên tắc: phạm vi và sự kiện kiểm toán phải được kiểm tra ở backend, không chỉ trong logic giao diện sinh ra.

Ví dụ kịch bản: xử lý vấn đề thanh toán mà không vượt quyền

Khách hàng viết: họ thấy phí tháng trước, nhưng hóa đơn thiếu và nút tải biên lai lỗi. Đoán mò chậm; xác nhận những gì khách thấy nhanh hơn.

Nhân viên yêu cầu phiên giả danh chỉ xem cho tài khoản người dùng đó. Họ ghi lý do như “Xác minh hiển thị hóa đơn và lỗi tải biên lai cho ticket #18422.” Yêu cầu hẹp: quyền đọc màn hình thanh toán, không quyền thay đổi phương thức thanh toán, và không truy cập khu vực không liên quan như tin nhắn hoặc file.

Vì hóa đơn nhạy cảm, yêu cầu được gửi tới giám sát để phê duyệt. Giám sát xem phạm vi, lý do và thời hạn (ví dụ 15 phút), rồi phê duyệt.

Khi nhân viên mở tài khoản, một banner nổi bật cho biết rõ họ đang hành động thay người dùng, hiển thị phạm vi và đồng hồ đếm ngược. Đó là cảm giác của giả danh an toàn: rõ ràng, tạm thời và khó bị lạm dụng.

Nhân viên xác nhận hóa đơn tồn tại nhưng tài khoản đặt chế độ “gửi hóa đơn qua email” và tính năng tải biên lai bị chặn bởi quyền thanh toán đã bị vô hiệu. Họ không thay đổi gì khi đang giả danh. Thay vào đó, họ thoát giả danh và thực hiện sửa dưới dạng hành động admin trong bảng điều khiển hỗ trợ thông thường.

Sau đó, dấu vết kiểm toán rõ ràng: ai yêu cầu quyền, ai phê duyệt, khi nào bắt đầu và kết thúc giả danh, phạm vi cấp, và các thay đổi admin thực hiện ngoài phiên.

Những sai lầm phổ biến dẫn đến thảm họa quyền riêng tư

Hầu hết thất bại quyền riêng tư với giả danh không phải là khai thác cao siêu. Đó là các phím tắt thông thường biến tính năng hữu ích thành cửa sau toàn quyền.

Một bẫy là coi an toàn chỉ là vấn đề giao diện. Nếu ai đó có thể bật một cờ front-end (hoặc chỉnh yêu cầu trong trình duyệt) và có quyền, bạn không có kiểm soát thực sự. Thi hành phải diễn ra trên server, ở mỗi yêu cầu.

Một thất bại phổ biến nữa là xây “giả danh an toàn” như một chế độ duy nhất tự động thừa hưởng mọi quyền người dùng có. Hỗ trợ hiếm khi cần toàn quyền. Khi giả danh có thể xem mọi dữ liệu, sửa mọi cài đặt và xuất bất cứ thứ gì, một lỗi hay một tài khoản hỗ trợ bị xâm phạm sẽ trở thành sự cố lớn.

Các mẫu lặp lại thường thấy: quyền toàn bộ theo mặc định, phiên không bao giờ hết hạn, banner dễ bị bỏ qua, nhật ký chỉ ghi bắt đầu/kết thúc (không ghi hành động), và cho phép hành động rủi ro trong lúc giả danh (đặt lại mật khẩu, thay đổi MFA, xóa).

Một quy tắc thực tế: nếu một hành động có thể gây hại khi rơi vào tay kẻ xấu, chặn nó trong chế độ giả danh theo mặc định và buộc quy trình riêng biệt, rõ ràng để thực hiện.

Danh sách kiểm tra nhanh trước khi phát hành giả danh

Làm cho việc giả danh không thể bị bỏ sót

Thêm banner, bộ đếm thời gian và nút thoát một chạm trực tiếp vào giao diện ứng dụng.

Trước khi bật giả danh cho hỗ trợ, làm lần rà cuối với tâm lý “ngày tồi tệ nhất”: nhân viên vội vàng, đồng nghiệp tò mò, hoặc tài khoản admin bị xâm.

- Phạm vi hẹp theo mặc định: một người dùng đích một lần, và chỉ khu vực sản phẩm cần thiết.

- Mỗi phiên yêu cầu lý do bằng văn bản và hết hạn tự động nhanh.

- Giao diện rõ ràng: banner cố định trên mọi trang hiển thị actor, target và thời hạn.

- Phạm vi rủi ro cao hơn cần phê duyệt, đặc biệt các hành động ảnh hưởng tiền, quyền hoặc xuất dữ liệu.

- Nhật ký kiểm toán ghi actor, target, phạm vi, lý do, dấu thời gian, gợi ý IP/thiet bi và hành động chính xác.

Thử chức năng thoát khẩn cấp: nút “thoát giả danh” một lần nhấp hoạt động ngay cả khi app lỗi.

Thử cả các chặn cứng. Nếu một hành động bị cấm trong giả danh (xem toàn bộ chi tiết thanh toán, thay đổi MFA, xuất dữ liệu, đặt lại mật khẩu), chặn ở server, không chỉ UI. Hiện lỗi rõ ràng và ghi lại lần cố gắng bị chặn.

Nếu bạn không thể trả lời chắc chắn ai đã làm gì, với người dùng nào, vì lý do gì và theo phê duyệt nào, bạn chưa sẵn sàng phát hành.

Bước tiếp theo: triển khai an toàn và liên tục cải tiến

Đối xử với giả danh người dùng an toàn như một tính năng sản xuất, không phải mẹo admin ẩn. Viết quy tắc bằng ngôn ngữ đơn giản: hỗ trợ có thể thấy gì, làm gì, cần phê duyệt gì, và luôn bị cấm gì. Nếu nhân viên mới không hiểu trong 5 phút, quy tắc quá mơ hồ.

Bắt đầu với pilot. Chọn vài nhân viên hỗ trợ kinh nghiệm, rồi xem xét nhật ký giả danh cùng nhau hàng tuần. Tìm mẫu: truy cập lặp lại cùng tài khoản, truy cập ngoài giờ, hoặc hành động không cần thiết để giải quyết ticket.

Giữ kế hoạch triển khai đơn giản: công bố phạm vi và quy tắc phê duyệt, chạy pilot 2–4 tuần với rà soát log hàng tuần, thêm test case cho các hành động bị cấm và xác minh server chặn chúng, phân công chủ sở hữu phản ứng sự cố, rồi rà soát phạm vi hàng quý và siết chặt những gì ít dùng.

Nếu bạn muốn dựng nhanh quy trình thử nghiệm, Koder.ai (koder.ai) có thể giúp bạn xây và lặp trên công cụ hỗ trợ nội bộ với chế độ lập kế hoạch, rồi dùng snapshot và rollback khi thử rào chắn với ticket thực.