Perché gli strumenti admin causano errori (e carico sul supporto)

Gli strumenti admin spesso mescolano "lavori normali" e "lavori pericolosi" nella stessa schermata. Un operatore potrebbe aggiornare un numero di telefono, resettare una password, cambiare un piano di fatturazione, disabilitare un account e cancellare definitivamente un record, tutto nello stesso posto. Se ogni controllo appare ugualmente importante, le persone lo trattano come ugualmente sicuro.

Le schermate admin crescono anche senza un piano. Ogni nuova funzionalità aggiunge un toggle, un pulsante o un dropdown. Col tempo ottieni un muro di controlli senza una gerarchia chiara. Gli operatori scansionano in fretta, cliccano in fretta e si affidano alla memoria muscolare. È così che accadono i clic sbagliati.

Piccole scelte di UI si trasformano in ticket di supporto. Se “Salva” e “Elimina” condividono lo stesso stile visivo, qualcuno premerà prima o poi quello sbagliato. Se i permessi sono sepolti dentro un lungo form con poche spiegazioni, qualcuno concederà troppo accesso “solo per far funzionare le cose”, poi si dimenticherà di ripristinarlo.

I danni accidentali negli strumenti admin tendono a rientrare in alcuni casi prevedibili: i dati vengono cancellati o sovrascritti senza una facile via di ritorno, i permessi cambiano per la persona o il gruppo sbagliato, un'impostazione di produzione si inverte e rompe un flusso, un'azione bulk colpisce più elementi del previsto, o una modifica “di test” finisce nei dati reali dei clienti.

Questi errori raramente derivano da persone distratte. Derivano da schermate che non separano i compiti comuni e a basso rischio dai controlli rari e ad alto rischio. Quando le azioni rischiose sono sempre visibili, sempre abilitate e a un clic di distanza, l'interfaccia allena gli utenti a temere lo strumento o a evitarlo finché non succede qualcosa di urgente.

La rivelazione progressiva aiuta perché mantiene le funzionalità potenti disponibili senza lasciarle dominare l'esperienza quotidiana. Una buona UI admin rende il percorso sicuro il più semplice e rende il percorso pericoloso deliberato.

Se costruisci strumenti admin con una piattaforma chat-to-app come Koder.ai, vale comunque la pena rivedere le schermate generate con questa lente. La velocità aiuta, ma la sicurezza per gli operatori viene da una struttura chiara, non dal mettere più controlli in una sola pagina.

Cosa significa rivelazione progressiva nelle UI admin

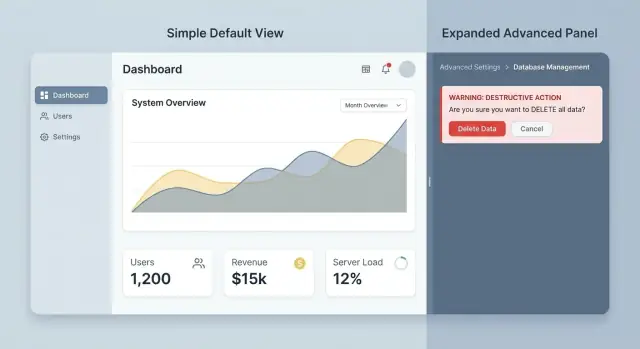

La rivelazione progressiva negli strumenti admin significa mostrare prima i controlli più sicuri e più comuni, poi rivelare opzioni più potenti o rischiose solo quando l'operatore ne ha chiaramente bisogno.

La vista predefinita dovrebbe corrispondere al lavoro quotidiano: ricerche rapide, aggiornamenti di routine e stato chiaro. Le impostazioni avanzate esistono ancora, ma appaiono dopo un passo deliberato come aprire un pannello “Advanced”, passare a una modalità "Modifica" o entrare in un flusso separato che richiede conferma.

Un modo semplice per decidere cosa va dove è ordinare i controlli per frequenza e rischio. La vista predefinita dovrebbe coprire ciò che le persone fanno spesso e ciò che non può causare danni seri. Le viste rivelate devono contenere azioni infrequenti, casi limite e tutto ciò che può bloccare utenti, cancellare dati o cambiare il comportamento del sistema.

Alcune regole di posizionamento che di solito reggono:

- Mantieni la vista predefinita focalizzata su dettagli in sola lettura, toggle chiaramente sicuri e sull'unica azione più comune.

- Metti le azioni distruttive, le operazioni bulk e le modifiche difficili da annullare dietro disclosure.

- Rivela opzioni quando l'intento è chiaro (per esempio, dopo aver selezionato elementi specifici, non prima).

- Rivela opzioni quando il contesto riduce gli errori (per esempio, mostra “Disabilita account” solo nella pagina di quell'utente, con nome e ruolo visibili).

- Rivela opzioni quando la confidenza è maggiore (per esempio, dopo che l'operatore ha il permesso giusto).

Non si tratta di nascondere funzionalità. Si tratta di tempismo e di focus. Gli operatori non dovrebbero dover scorrere oltre controlli pericolosi per fare il lavoro di routine, e i nuovi membri del team non dovrebbero essere a un clic di distanza da un ticket.

Esempio: su una scheda profilo utente, la vista predefinita potrebbe mostrare nome, email, ruolo e un'azione semplice “Reimposta password”. Un'area “Advanced” separata potrebbe includere “Revoca tutte le sessioni” o “Elimina utente” con attrito aggiuntivo. Se costruisci strumenti interni con Koder.ai, puoi applicare la stessa idea iniziando con una schermata di base sicura, poi aggiungendo pannelli avanzati e conferme quando i flussi sono chiari.

Parti da ruoli, compiti e livelli di rischio

La rivelazione progressiva funziona meglio quando corrisponde a come le persone realmente usano il sistema. Prima di raggruppare o nascondere qualsiasi cosa, chiarisci chi usa lo strumento admin, cosa fanno ogni giorno e cosa può causare danni reali se cliccato al momento sbagliato.

Mappa ruoli e compiti

La maggior parte degli strumenti admin serve un piccolo insieme di ruoli ripetitivi. Nominali in parole semplici, poi scrivi i loro compiti principali (non i permessi e non una lista di funzionalità).

Una suddivisione comune è:

- Viewer: controllare lo stato, leggere i log, esportare report

- Agent: rispondere ai ticket, resettare password, rinviare inviti

- Manager: gestire team, approvare cambiamenti, aggiustare limiti

- Admin: configurare sicurezza, integrazioni, fatturazione, retention dei dati

Una volta chiari i ruoli, decidi cosa ciascun ruolo dovrebbe vedere di default. Una buona regola è semplice: se un controllo non fa parte del lavoro settimanale di qualcuno, non dovrebbe stare nella loro schermata principale. Può comunque esistere, ma dovrebbe stare dietro un'area “Advanced”, una tab separata o un gate di permessi.

Per esempio, un agent potrebbe aver bisogno di “Reimposta password utente” quotidianamente, ma non di “Disabilita SSO per tutto il workspace” nella stessa pagina. Mettere entrambi fianco a fianco invita al danno accidentale, anche se l'interfaccia mostra avvisi.

Valuta le azioni per rischio

Classifica le azioni in base a quanto è difficile annullarle, non a quanto suonano spaventose:

- Read: vedere impostazioni, anteprima modifiche, controllare voci di audit

- Change: modificare campi, togglare funzionalità, aggiornare ruoli

- Delete: rimuovere utenti, revocare chiavi, cancellare dati

- Irreversible: ruotare chiavi di crittografia, eliminare dati in modo permanente, chiudere account

Usa questa valutazione per decidere cosa rimane rapido e visibile e cosa richiede intento aggiuntivo. Le azioni a basso rischio possono essere veloci. Quelle ad alto rischio devono essere deliberate, chiaramente formulate e limitate ai ruoli giusti.

I casi di supporto sono una scorciatoia per la verità. Rivedi i ticket recenti che iniziano con “Ho cliccato” o “Non volevamo”. Quelle storie di solito indicano le zone di rischio reale: toggle confusi, azioni bulk che sembrano innocue o impostazioni che influenzano tutti quando l'operatore pensava di modificare un singolo utente.

Pattern di UI che funzionano bene negli strumenti admin

Le schermate admin ben fatte sembrano calme, anche quando controllano cose rischiose. Il trucco è rivelare potere solo quando l'operatore segnala l'intento.

Pattern che riducono ingombro e incidenti

Un form progressivo è un pattern affidabile. Inizia con una scelta semplice, poi rivela i campi successivi solo quando sono rilevanti. Se un operatore sceglie “Sospendi utente”, mostra durata e opzioni di notifica. Se sceglie “Reimposta password”, quei campi non appariranno mai, così c'è meno da fraintendere.

Le sezioni collassabili Advanced funzionano bene, purché siano etichettate in linguaggio semplice. L'etichetta dovrebbe dire cosa c'è dentro e perché qualcuno la aprirebbe, per esempio “Advanced: impostazioni SSO e token (solo admin)”. Se suona un po' spaventoso, va bene: mette le aspettative.

Per impostazioni che si toccano raramente, spostale su una schermata secondaria o in un modal così non stanno accanto ai controlli quotidiani. Questo è particolarmente utile per tutto ciò che può rompere integrazioni, cambiare fatturazione o cancellare dati.

Quando servono dettagli tecnici, mostralid solo su richiesta. Un toggle “Mostra dettagli” per ID, payload grezzi e log lunghi mantiene la UI leggibile supportando comunque il troubleshooting.

Se vuoi un set di starter, questi pattern funzionano nella maggior parte degli strumenti admin:

- Campi progressivi che appaiono solo dopo una scelta chiara

- Pannelli “Advanced” collassabili con etichette in linguaggio semplice

- Schermate o flussi separati per impostazioni rare o ad alto rischio

- Toggle inline “Mostra dettagli” per campi tecnici (ID, log, timestamp)

- Default sicuri che partono dall'opzione a rischio più basso

Default sicuri che rispettano l'operatore

I default dovrebbero proteggere il sistema senza far sentire gli operatori puniti. Se l'opzione più sicura è anche la più comune, selezionala di default ed esplicala in una frase. Per esempio, imposta di default una modifica di permessi su “Solo visualizzazione” e richiedi un secondo passo per concedere “Gestione”.

Se stai costruendo uno strumento admin in Koder.ai, questi pattern si mappano bene a componenti UI comuni che puoi generare velocemente (form, pannelli collassabili, modal). La chiave resta la stessa: progetta prima la vista di default calma, poi aggiungi potere dove è guadagnato dall'intento.

Passo-passo: rifattorizza una schermata admin con disclosure

Itera senza paura

Sperimenta conferme e layout sapendo che puoi tornare indietro con un rollback.

Scegli una schermata che regolarmente genera momenti “oops”. Scegli qualcosa che gli operatori visitano molte volte al giorno, dove un clic sbagliato porta a ticket, rimborsi o downtime. Non iniziare dalla schermata più difficile del sistema. Parti da dove un piccolo cambiamento ridurrà rapidamente il carico di supporto.

Fai l'inventario di ogni controllo sulla schermata e etichettalo in due modi: quanto spesso viene usato (comune vs occasionale) e cosa succede se viene usato male (basso vs alto rischio). Quella mappa ti dice cosa deve rimanere visibile e cosa dovrebbe essere messo dietro un'azione deliberata.

Poi abbozza una nuova vista predefinita che contenga solo il set “comune + basso rischio”. Mantienila prevedibile. Se il lavoro dell'operatore è solitamente aggiornare stati, aggiungere note e rinviare email, quelle azioni appartengono al layout principale. Operazioni bulk, impostazioni rare e tutto ciò che è irreversibile non dovrebbero competere per l'attenzione.

Alcune mosse pratiche di disclosure:

- Metti opzioni occasionali dietro un espansore “Advanced” con una etichetta chiara.

- Sposta azioni ad alto rischio in un flusso separato (pagina dedicata o modal) con forte contesto.

- Richiedi conferme che costringano alla lettura (digitare per confermare, scegliere un motivo o mostrare un'anteprima).

- Metti i più rischiosi dietro permessi, non solo dietro un nascondiglio UI.

- Aggiungi “dry run” o “anteprima modifiche” quando il risultato è difficile da prevedere.

Concludi testando con due o tre task realistici che corrispondono a come gli operatori lavorano. Esempio: “Cambia il piano di un cliente, rimborsa l'ultima fattura e mantieni attivo l'accesso.” Osserva esitazioni, clic sbagliati e ripensamenti. Se stai iterando in Koder.ai, è anche un buon momento per usare snapshot e rollback così puoi distribuire la nuova schermata in sicurezza e ripristinare rapidamente se necessario.

Se il redesign riduce il tempo di completamento senza aumentare l'ansia, hai rivelato le cose giuste al momento giusto.

Rendi le azioni distruttive più difficili da attivare per errore

Le azioni distruttive fanno parte del lavoro admin, ma non dovrebbero mai essere a un clic di distanza. L'obiettivo è semplice: mantieni i controlli di tutti i giorni veloci e rendi le azioni ad alto rischio più lente e chiare.

Inizia facendo sembrare e sentire diverse le azioni distruttive. Mettile lontane dai pulsanti comuni come Salva, Aggiorna o Invita. Usa uno stile di pericolo distinto, spaziatura aggiuntiva e una sezione separata (spesso in fondo) così gli operatori non le premono muovendosi velocemente. La separazione fisica riduce gli errori dovuti alla memoria muscolare.

Le etichette contano più di quanto si pensi. Evita pulsanti vaghi come “Conferma” o “Sì”. Il pulsante dovrebbe dire esattamente cosa succederà, come “Elimina utente” o “Reimposta chiave API”. Verbi chiari permettono all'operatore un'autoverifica prima di agire.

Per cambi veramente irreversibili, richiedi intento esplicito. Un modal con una checkbox spesso non basta. Usa la conferma digitata con una frase specifica e includi il nome del target per evitare errori di “tab sbagliata”. Per esempio: digita DELETE per rimuovere Acme Team.

Prima di applicare la modifica, mostra un breve riepilogo preflight di cosa cambierà. Mantienilo scansionabile:

- Cosa sarà rimosso o disabilitato

- Quali dati saranno conservati (se presenti)

- Quali utenti o sistemi saranno interessati

- Se l'azione può essere annullata

- Cosa succede dopo (per esempio, sessioni revocate)

Quando possibile, offri alternative più sicure. Molte “cancellazioni” sono in realtà “voglio questo fuori dalla vista”. Fornisci opzioni come disabilitare, archiviare o sospendere, e spiega la differenza in una frase. Sospendere un utente blocca il login ma mantiene cronologia e fatturazione. Eliminare rimuove l'account e può rimuovere dati correlati.

Una regola pratica: se l'operatore potrebbe pentirsi il giorno dopo, l'impostazione predefinita dovrebbe essere reversibile. Lasciare il hard-delete dietro un secondo passo, un permesso separato o entrambi.

Feedback, audit e recupero che gli utenti capiscono

Spedisci con snapshot

Testa le modifiche alle schermate admin e ripristina rapidamente quando qualcosa non va.

La rivelazione progressiva non riguarda solo il nascondere impostazioni avanzate. Significa anche rendere gli esiti chiari dopo le modifiche. Gli operatori si muovono rapidamente su molte tab, e piccoli errori diventano ticket quando l'interfaccia non conferma cosa è successo.

Un buon feedback risponde a tre domande: cosa è cambiato, dove è cambiato e chi lo ha cambiato. Una conferma come “Policy password aggiornata per Workspace A da Maya (tu) proprio ora” batte un generico “Salvato”. Quando possibile, rimanda i campi chiave che sono cambiati.

Una traccia di audit è la rete di sicurezza quando qualcuno chiede “Chi ha fatto questo?”. Mantienila leggibile. Ogni voce dovrebbe includere timestamp, attore e una vista prima/dopo del valore. Se la modifica è complessa (come i permessi), mostra prima un riassunto umano (“Aggiunto ruolo Billing Admin a Jordan”), poi lascia espandere per i dettagli.

Il recupero è dove molti strumenti admin falliscono. Fornisci un'opzione di annulla per modifiche piccole e recenti (toggle, etichette, flag di stato). Per cambi più grandi o rischiosi, il rollback a uno snapshot conosciuto è spesso più sicuro che tentare di correggere a mano.

Gli avvisi dovrebbero spiegare l'impatto in linguaggio semplice, non codici di errore. Invece di “409 conflict”, dì cosa l'operatore può aspettarsi: “Questo disconnetterà tutti gli utenti in questo workspace e richiederà un nuovo login.” Metti l'impatto più importante per primo.

Alcuni piccoli pattern prevengono errori ripetuti senza aggiungere ingombro:

- Aggiungi testo di aiuto solo quando serve, vicino al controllo.

- Dopo il salvataggio, evidenzia brevemente il campo modificato.

- Per cambi rischiosi, mostra una breve riga “Cosa succede dopo”.

- Nella vista audit, permetti agli operatori di copiare un semplice riassunto della modifica per i ticket di supporto.

Esempio: un operatore disabilita SSO per un tenant per risolvere problemi di accesso. L'interfaccia dovrebbe confermare il tenant esatto, registrare il vecchio e il nuovo stato SSO con nome operatore e orario, e offrire un undo immediato. Se l'undo non è sicuro, fornisci un'opzione di rollback chiara e un avviso che spieghi l'impatto (chi può accedere e come) in termini semplici.

Un esempio realistico: schermata accessi e permessi utente

Immagina un operatore di supporto in un lunedì intenso. Un utente dice: “Non riesco ad accedere”, e il ticket è urgente perché è in scadenza una busta paga. L'operatore ha bisogno di un modo rapido e sicuro per ripristinare l'accesso senza dare all'utente più poteri del dovuto.

La schermata predefinita dovrebbe concentrarsi sul compito quotidiano, non su quelli spaventosi. In alto mostra ricerca e una scheda utente chiara: nome, email, org, ultimo accesso, stato MFA e se l'account è bloccato. Tieni le azioni principali vicine e ovvie, perché sono comuni e a basso rischio.

Un set solido di azioni predefinite include spesso rinvia invito, invia reset password, sblocca account, reset MFA e visualizza cronologia accessi.

I permessi non dovrebbero intralciare. Mettili in un pannello collassato con un'etichetta semplice come “Permessi e ruoli (advanced)”. I controlli potenti esistono ancora, ma non competono con le azioni frequenti e sicure.

Quando l'operatore espande il pannello, sposta lo schermo da “ripara accesso” a “cambia autorità”. Mostra il ruolo corrente e i permessi chiave in forma di sola lettura prima. Poi richiedi un clic esplicito su “Modifica permessi” prima che i controlli diventino interattivi.

Per il flusso ad alto rischio (cambiare un ruolo org), aggiungi attrito commisurato al rischio. Un approccio pulito è una breve sequenza: scegli il nuovo ruolo (con una nota chiara su cosa cambia), rivedi un riassunto prima/dopo, fornisci un motivo obbligatorio, poi digita l'email dell'utente come conferma finale.

Quella revisione in più previene un fallimento comune: un operatore di fretta clicca “Admin” invece di “Member”, e ora un utente normale può eliminare progetti o cambiare fatturazione.

Dopo l'azione, non accontentarti di “Salvato.” Mostra una ricevuta post-azione: cosa è cambiato, chi l'ha fatto, quando e perché. Se le policy lo permettono, includi un'opzione “Ripristina questa modifica” che riporta esattamente il ruolo precedente.

Se l'operatore si accorge di aver toccato l'account sbagliato, non dovrebbe aver bisogno di uno strumento di audit separato o di un altro ticket per correggerlo. La schermata stessa può guidare il recupero in linguaggio semplice, riducendo sia il carico di supporto sia i danni reali.

Errori comuni e trappole da evitare

Mantieni il controllo con l'export del codice

Esporta il codice sorgente quando sei pronto a revisionare, personalizzare o gestire autonomamente.

La rivelazione progressiva funziona solo se le persone riescono comunque a trovare ciò di cui hanno bisogno, si fidano di ciò che vedono e possono recuperare quando qualcosa va storto.

Un errore classico è nascondere impostazioni critiche senza alcun indizio che esistano. Se un'impostazione influisce su fatturazione, sicurezza o uptime, gli operatori dovrebbero vedere un cartello nella vista predefinita: un riassunto in sola lettura, un badge di stato o una riga “Vedi dettagli”. Altrimenti i ticket aumentano perché le persone presuppongono che lo strumento non possa fare ciò di cui hanno bisogno.

Un'altra trappola è usare “Advanced” come cassetto della roba inutile. Quando tutto il confuso finisce in un pannello, il pannello diventa lungo e incoerente. Raggruppa per compito e rischio. “Retention dati” e “chiavi API” possono essere entrambi avanzati, ma non dovrebbero vivere nello stesso blocco.

I modal possono anche ritorcersi contro. Qualche modal va bene, ma troppi rompono la mappa mentale dell'operatore. Le persone perdono il contesto, dimenticano cosa stavano confrontando e scelgono l'account o l'ambiente sbagliato. Quando possibile, mantieni i dettagli inline, usa sezioni espandibili e rendi ovvio dove si applica la modifica.

Pattern di fallimento comuni includono:

- Nessuna segnaletica: opzioni critiche scompaiono finché qualcuno non conosce già il percorso.

- “Advanced” come ripostiglio: niente categorie, ordine o note d'impatto.

- Sovraccarico di modal: troppi popup e poco contesto.

- Design basato solo su avvisi: testo spaventoso invece di flussi più sicuri (anteprime, default, permessi limitati).

- Fatica da conferma: tutto chiede “Sei sicuro?” così le persone cliccano attraverso.

Gli avvisi spaventosi non sono sicurezza. Un design più sicuro significa tipicamente default migliori, ambito più chiaro (cosa cambierà, dove e per chi) e anteprime che mostrano l'esito prima del salvataggio.

Evita anche di far richiedere conferme per tutto. Riserva le conferme per azioni distruttive e abbinale al recupero (undo, snapshot, rollback). Se costruisci tooling admin velocemente in Koder.ai, è utile inserire queste protezioni nel flusso fin dall'inizio, invece di aggiungere avvisi in seguito.

Controlli rapidi e prossimi passi pratici

Se la tua schermata admin è potente ma stressante, di solito non serve un redesign completo. Ti serve una vista predefinita più stretta, segnali d'intento più chiari e una via sicura per tornare indietro.

Esegui questo controllo rapido su una schermata ad alto traffico (utenti, fatturazione, moderazione contenuti o impostazioni). L'obiettivo è semplice: il lavoro comune è veloce e il lavoro rischioso è deliberato.

Checklist da 5 minuti

Percorri la schermata come un vero operatore e verifica se queste condizioni sono vere:

- La vista predefinita supporta le prime tre attività senza scroll.

- Controlli rari o rischiosi richiedono una rivelazione intenzionale (“Advanced”, “Altre azioni”, una tab separata o un flusso separato).

- Le azioni distruttive sono chiaramente etichettate, visivamente separate dalle azioni sicure e richiedono conferme più forti.

- Ogni modifica mostra un riassunto in linguaggio semplice, più un modo per ripristinare quando possibile.

- Ruoli e permessi corrispondono alle responsabilità reali degli operatori, non ai titoli dell'organigramma.

Se fallisci anche un solo punto, hai trovato un buon candidato per la rivelazione progressiva.

Prossimi passi pratici

Scegli un flusso che attira errori e miglioralo in piccoli passi:

-

Identifica le tre attività principali degli operatori e rendile il percorso predefinito.

-

Etichetta le azioni avanzate o rischiose con intento (per esempio, “Reset MFA utente (interrompe il login)” invece di “Reset”).

-

Aggiungi attrito solo dove previene danno: posizione separata, anteprime e conferme digitate per le azioni irreversibili.

-

Aggiungi una revisione per form che cambiano più elementi: “Stai per modificare: ruolo, ambito accesso e piano di fatturazione.”

-

Aggiungi recupero: undo per cambi semplici, rollback per bundle di config e una nota di audit che gli operatori possano capire.

Un test piccolo ma rivelatore: chiedi a un nuovo collega di rimuovere l'accesso di un utente senza cancellare l'account. Se esita, clicca il pulsante sbagliato o non sa spiegare cosa succederà dopo, l'interfaccia chiede ancora troppo sforzo cognitivo.

Per muoversi velocemente senza rompere le cose, prototipa il flusso e iteraci in cicli brevi. In Koder.ai, la modalità planning può aiutare a mappare passaggi e edge case, e snapshot e rollback forniscono un modo più sicuro per testare varianti prima di decidere il pattern finale.