Admin-Tools mischen oft „normale Arbeit“ und „gefährliche Arbeit“ auf demselben Bildschirm. Ein Operator könnte eine Telefonnummer aktualisieren, ein Passwort zurücksetzen, einen Tarif ändern, ein Konto deaktivieren und einen Datensatz dauerhaft löschen — alles an einem Ort. Wenn jede Steuerung gleich wichtig aussieht, behandeln Menschen alles als gleichermaßen sicher.

Admin-Bildschirme wachsen außerdem ohne Plan. Jede neue Funktion fügt einen Toggle, Button oder Dropdown hinzu. Mit der Zeit entsteht eine Wand von Elementen ohne klare Hierarchie. Operatoren scannen schnell, klicken schnell und verlassen sich auf Muskelgedächtnis. Dann passieren Fehlklicks.

Kleine UI-Entscheidungen werden zu Support-Tickets. Wenn "Speichern" und "Löschen" denselben visuellen Stil teilen, wird irgendwann jemand den falschen Button erwischen. Wenn Berechtigungen in einem langen Formular mit wenig Erklärung vergraben sind, wird jemand zu viel Zugriff gewähren, "nur damit es funktioniert", und dann vergessen, es rückgängig zu machen.

Unbeabsichtigte Schäden in Admin-Tools fallen meist in einige vorhersehbare Kategorien: Daten werden gelöscht oder überschrieben ohne einfache Wiederherstellung, Berechtigungen ändern sich für die falsche Person oder Gruppe, eine Produktions-Einstellung kippt und bricht einen Workflow, eine Massenaktion trifft mehr Elemente als beabsichtigt, oder eine "Test"-Änderung gelangt in echte Kundendaten.

Diese Fehler kommen selten von nachlässigen Personen. Sie kommen von Bildschirmen, die gewöhnliche, risikoarme Aufgaben nicht von seltenen, risikoreichen Steuerungen trennen. Wenn riskante Aktionen immer sichtbar, immer aktiv und nur einen Klick entfernt sind, trainiert die UI Nutzer, das Tool zu fürchten oder es zu vermeiden, bis etwas dringend wird.

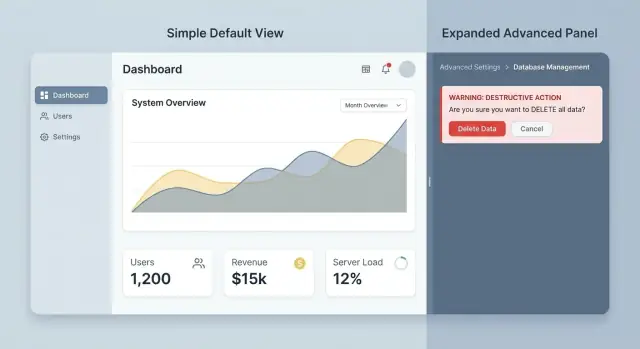

Progressive Disclosure hilft, weil es leistungsstarke Funktionen verfügbar hält, ohne den Alltag zu dominieren. Eine gute Admin-UI macht den sicheren Weg zum einfachsten Weg und den gefährlichen Weg zur bewussten Entscheidung.

Wenn du Admin-Tools mit einer Chat-zu-App-Plattform wie Koder.ai baust, lohnt es sich trotzdem, die generierten Bildschirme mit dieser Brille zu überprüfen. Geschwindigkeit hilft, aber Operator-Sicherheit kommt von klarer Struktur, nicht davon, mehr Steuerungen auf einer Seite zu stapeln.

Was Progressive Disclosure in Admin-UIs bedeutet

Progressive Disclosure in Admin-Tools bedeutet, die sichersten, häufigsten Steuerungen zuerst zu zeigen und mächtigere oder riskantere Optionen nur dann zu offenbaren, wenn der Operator sie eindeutig braucht.

Die Standardansicht sollte dem Tagesgeschäft entsprechen: schnelle Nachschauen, routinemäßige Updates und klarer Status. Erweiterte Einstellungen existieren zwar, erscheinen aber erst nach einem bewussten Schritt wie dem Öffnen eines "Advanced"-Panels, dem Wechsel in einen "Edit"-Modus oder dem Betreten eines separaten Ablaufs, der eine Bestätigung erfordert.

Eine einfache Möglichkeit, zu entscheiden, was wo hingehört, ist, Steuerungen nach Häufigkeit und Risiko zu sortieren. Die Standardansicht sollte abdecken, was Menschen oft tun und was keinen ernsthaften Schaden anrichten kann. Offenbarte Ansichten sollten seltene Aktionen, Randfälle und alles enthalten, was Nutzer aussperren, Daten löschen oder Systemverhalten ändern kann.

Einige Platzierungsregeln halten sich meist gut:

- Halte die Standardansicht auf lesbare Details, klar sichere Toggles und die eine häufigste Aktion fokussiert.

- Platziere destruktive Aktionen, Massenoperationen und schwer rückgängig zu machende Änderungen hinter Offenlegung.

- Zeige Optionen erst, wenn die Absicht klar ist (zum Beispiel nach Auswahl spezifischer Elemente, nicht vorher).

- Zeige Optionen, wenn der Kontext Fehler reduziert (zum Beispiel "Konto deaktivieren" nur auf der Seite dieses Nutzers, mit Name und Rolle sichtbar).

- Zeige Optionen, wenn die Sicherheit höher ist (zum Beispiel nachdem der Operator die richtige Berechtigung hat).

Es geht nicht darum, Funktionen zu verstecken. Es geht um Timing und Fokus. Operatoren sollten nicht an gefährlichen Steuerungen vorbeiscannen müssen, um routinemäßig zu arbeiten, und neue Teammitglieder sollten nicht einen Fehlklick von einem Ticket entfernt sein.

Beispiel: Auf einer Nutzerprofilseite könnte die Standardansicht Name, E-Mail, Rolle und eine einfache Aktion "Passwort zurücksetzen" zeigen. Ein separates "Advanced"-Feld könnte "Alle Sessions widerrufen" oder "Benutzer löschen" mit zusätzlicher Reibung enthalten. Wenn du interne Admin-Tools mit Koder.ai erstellst, kannst du dieselbe Idee anwenden, indem du mit einem sicheren Grundbildschirm startest und dann Advanced-Panels und Bestätigungen hinzufügst, sobald die Workflows klar sind.

Beginne mit Rollen, Aufgaben und Risikostufen

Progressive Disclosure funktioniert am besten, wenn es dem tatsächlichen Arbeitsablauf der Nutzer entspricht. Bevor du etwas gruppierst oder versteckst, kläre, wer das Tool nutzt, was sie täglich tun und was echten Schaden anrichten kann, wenn es zur falschen Zeit angeklickt wird.

Rollen den Aufgaben zuordnen

Die meisten Admin-Tools bedienen eine kleine Menge wiederkehrender Rollen. Benenne sie in einfachen Worten und schreibe ihre Top-Aufgaben auf (nicht ihre Berechtigungen und nicht eine Liste von Features).

Eine übliche Aufteilung sieht so aus:

- Viewer: Status prüfen, Logs lesen, Reports exportieren

- Agent: Tickets beantworten, Passwörter zurücksetzen, Einladungen erneut senden

- Manager: Teams verwalten, Änderungen genehmigen, Limits anpassen

- Admin: Sicherheit konfigurieren, Integrationen, Abrechnung, Datenaufbewahrung

Sobald die Rollen klar sind, entscheide, was jede Rolle standardmäßig sehen sollte. Eine gute Regel ist einfach: Wenn eine Steuerung nicht Teil der Wochenarbeit einer Person ist, gehört sie nicht auf ihren Hauptbildschirm. Sie kann existieren, aber hinter einem "Advanced"-Bereich, einem separaten Tab oder einer Berechtigungs-Grenze liegen.

Zum Beispiel braucht ein Agent möglicherweise täglich "Passwort zurücksetzen", aber nicht "SSO für den gesamten Workspace deaktivieren" auf derselben Seite. Beides nebeneinander einzubauen lädt zu Unfällen ein, selbst wenn das UI Warnungen enthält.

Aktionen nach Risiko bewerten

Klassifiziere Aktionen danach, wie schwer sie rückgängig zu machen sind, nicht danach, wie beängstigend sie klingen:

- Lesen: Einstellungen ansehen, Änderungen vorschauen, Audit-Einträge prüfen

- Ändern: Felder editieren, Features umschalten, Rollen aktualisieren

- Löschen: Nutzer entfernen, Keys widerrufen, Daten löschen

- Irreversibel: Verschlüsselungsschlüssel rotieren, Daten purgen, Konten schließen

Nutze diese Einordnung, um zu entscheiden, was schnell und sichtbar bleibt und was zusätzliche Absicht erfordert. Niedrigrisiko-Aktionen können schnell sein. Hochrisiko-Aktionen sollten bewusst, klar formuliert und auf die richtigen Rollen begrenzt sein.

Support-Fälle sind oft ein Shortcut zur Wahrheit. Überprüfe letzte Tickets, die mit "Ich habe geklickt" oder "Wir wollten das nicht" beginnen. Diese Geschichten weisen meist auf echte Risikozonen: verwirrende Toggles, Massenaktionen, die harmlos aussehen, oder Einstellungen, die alle betreffen, obwohl der Operator dachte, er ändere nur einen Nutzer.

Gute Admin-Bildschirme wirken ruhig, auch wenn sie riskante Dinge kontrollieren. Der Trick ist, Macht nur zu zeigen, wenn der Operator Absicht signalisiert.

Muster, die Unordnung und Unfälle reduzieren

Ein progressives Formular ist ein verlässliches Muster. Beginne mit einer einfachen Wahl und zeige die nächsten Felder nur, wenn sie relevant sind. Wenn ein Operator "Benutzer sperren" wählt, zeige Dauer und Benachrichtigungsoptionen. Bei "Passwort zurücksetzen" erscheinen diese Felder nie, sodass weniger falsch gelesen werden kann.

Einklappbare Advanced-Abschnitte funktionieren gut, solange sie in klarer Alltagssprache beschriftet sind. Das Label sollte sagen, was drin ist und warum jemand es öffnen würde, z. B. "Advanced: SSO- und Token-Einstellungen (nur Admins)". Wenn es sich etwas beängstigend anhört, ist das in Ordnung — es setzt Erwartungen.

Für Einstellungen, die selten berührt werden, verschiebe sie auf einen sekundären Bildschirm oder ein Modal, damit sie nicht neben Alltagssteuerungen stehen. Das ist besonders nützlich für alles, was Integrationen kaputt machen, Abrechnung ändern oder Daten löschen kann.

Wenn technische Details benötigt werden, zeige sie nur auf Anfrage. Ein "Details anzeigen"-Toggle für IDs, rohe Payloads und lange Logs hält die Haupt-UI lesbar und unterstützt trotzdem das Troubleshooting.

Wenn du eine kurze Starterliste willst, funktionieren diese Muster in den meisten Admin-Tools:

- Progressive Felder, die erst nach einer klaren Wahl erscheinen

- Einklappbare "Advanced"-Panels mit verständlichen Labels

- Separate Bildschirme oder Abläufe für seltene oder risikoreiche Einstellungen

- Inline-"Details anzeigen"-Toggles für technische Felder (IDs, Logs, Zeitstempel)

- Sichere Voreinstellungen, die mit der risikoärmsten Option starten

Sichere Voreinstellungen, die respektvoll wirken

Voreinstellungen sollten das System schützen, ohne Operatoren zu bestrafen. Wenn die sicherste Option auch die häufigste ist, wähle sie vor und erkläre sie in einem Satz. Zum Beispiel die Berechtigungsänderung standardmäßig auf "Nur Ansicht" setzen und einen zweiten Schritt verlangen, um "Verwalten" zu gewähren.

Wenn du ein Admin-Tool in Koder.ai baust, lassen sich diese Muster leicht auf übliche UI-Bausteine abbilden (Formulare, einklappbare Panels, Modals). Entscheidend bleibt: entwerfe zuerst die ruhige Standardansicht und füge Macht hinzu, wo sie durch Intent verdient wird.

Schritt für Schritt: Einen Admin-Bildschirm mit Disclosure überarbeiten

Ohne Angst iterieren

Experimentiere mit Bestätigungen und Layouts, in dem Wissen, dass du mit Rollback zurückgehen kannst.

Wähle einen Bildschirm, der regelmäßig "Ups"-Momente erzeugt. Such dir etwas, das Operatoren oft besuchen und bei dem ein falscher Klick zu Tickets, Rückerstattungen oder Ausfallzeiten führt. Starte nicht mit dem schwierigsten Bildschirm im System. Fang dort an, wo eine kleine Änderung die Supportlast schnell senkt.

Liste jede Steuerung auf dem Bildschirm und bewerte sie doppelt: wie oft sie benutzt wird (häufig vs. gelegentlich) und was passiert, wenn sie falsch verwendet wird (niedrig vs. hoch). Diese Karte zeigt, was sichtbar bleiben muss und was hinter einem bewussten Schritt versteckt werden sollte.

Skizziere dann eine neue Standardansicht, die nur das „häufig + niedriges Risiko“-Set enthält. Halte sie vorhersehbar. Wenn die Aufgabe eines Operators meist das Aktualisieren von Status, Hinzufügen von Notizen und erneutes Senden von E-Mails ist, gehören diese Dinge in das Hauptlayout. Massenoperationen, seltene Einstellungen und alles Irreversibles sollten nicht um Aufmerksamkeit konkurrieren.

Ein paar praktische Disclosure-Maßnahmen:

- Packe gelegentliche Optionen hinter einen "Advanced"-Expander mit klarer Beschriftung.

- Verschiebe hochriskante Aktionen in einen separaten Ablauf (eine eigene Seite oder ein Modal) mit starkem Kontext.

- Fordere Bestätigungen, die zum Lesen zwingen (Tippen zur Bestätigung, Grund auswählen oder Vorschau zeigen).

- Schütze die risikoreichsten Aktionen mit Berechtigungen, nicht nur durch UI-Verstecken.

- Biete eine "Dry run"- oder "Vorschau"-Option, wenn das Ergebnis schwer vorherzusagen ist.

Beende den Prozess mit Tests zu zwei oder drei realistischen Aufgaben, die dem Arbeitsalltag der Operatoren entsprechen. Beispiel: „Den Tarif eines Kunden ändern, die letzte Rechnung erstatten und den Zugang aktiv halten.“ Achte auf Zögern, Fehlklicks und Rücksprünge. Wenn du in Koder.ai iterierst, ist das auch ein guter Zeitpunkt, Snapshots und Rollback zu nutzen, damit du die neue Ansicht sicher ausrollen und bei Bedarf schnell zurücksetzen kannst.

Wenn die Überarbeitung die Zeit bis zur Fertigstellung verringert, ohne Angst zu erhöhen, hast du zur richtigen Zeit die richtigen Dinge offengelegt.

Mache destruktive Aktionen schwerer, aus Versehen ausgelöst zu werden

Destruktive Aktionen gehören zur Admin-Arbeit, aber sie sollten nie einen Fehlklick entfernt sein. Das Ziel ist einfach: halte Alltagssteuerungen schnell und mache risikoreiche Aktionen langsamer und klarer.

Beginne damit, destruktive Aktionen anders aussehen und sich anders anfühlen zu lassen. Platziere sie weg von üblichen Buttons wie Speichern, Aktualisieren oder Einladen. Nutze einen eigenen Gefahr-Stil, zusätzlichen Abstand und einen separaten Abschnitt (oft unten), damit Operatoren sie nicht beim schnellen Arbeiten treffen. Physische Trennung reduziert Fehler durch Muskelgedächtnis.

Beschriftungen sind wichtiger, als viele denken. Vermeide vage Buttons wie "Bestätigen" oder "Ja". Der Button sollte genau sagen, was passiert, z. B. "Benutzer löschen" oder "API-Schlüssel zurücksetzen". Klare Verben ermöglichen es Operatoren, vor dem Handeln selbst zu prüfen.

Bei wirklich irreversiblen Änderungen fordere explizite Absicht. Ein Modal mit einer Checkbox reicht meist nicht. Nutze eine Tipp-Bestätigung mit einem spezifischen Wort und nenne das Ziel, um "falsche Tab"-Fehler zu vermeiden. Beispiel: tippe DELETE ein, um Acme Team zu entfernen.

Zeige vor dem Anwenden eine kurze Preflight-Zusammenfassung dessen, was sich ändert. Halte sie scannbar:

- Was entfernt oder deaktiviert wird

- Welche Daten behalten werden (falls vorhanden)

- Welche Nutzer oder Systeme betroffen sind

- Ob die Aktion rückgängig gemacht werden kann

- Was danach passiert (z. B. Sessions werden widerrufen)

Biete wann immer möglich sichere Alternativen an. Viele "Löschungen" sind eigentlich "Ich will das nur aus dem Weg haben." Biete Optionen wie Deaktivieren, Archivieren oder Sperren an und erkläre den Unterschied in einem Satz. Sperren verhindert das Login, behält aber Historie und Abrechnung. Löschen entfernt das Konto und möglicherweise verknüpfte Daten.

Eine praktische Regel: wenn der Operator es morgen bereuen könnte, sollte die Standardaktion reversibel sein. Hartes Löschen gehört hinter einen zweiten Schritt, eine separate Berechtigung oder beides.

Rückmeldung, Audit und Recovery, die Nutzer verstehen

Plane bevor du baust

Kartiere Rollen, Aufgaben und Risikostufen im Planungsmodus, bevor du Bildschirme generierst.

Progressive Disclosure geht nicht nur ums Verstecken von erweiterten Einstellungen. Es bedeutet auch, Ergebnisse nach Änderungen klar zu machen. Operatoren wechseln schnell zwischen vielen Tabs, und kleine Fehler werden zu Tickets, wenn die UI nicht bestätigt, was passiert ist.

Gute Rückmeldung beantwortet drei Fragen: Was hat sich geändert, wo hat es sich geändert und wer hat es geändert. Eine Bestätigung wie „Passwortrichtlinie für Workspace A von Maya (du) gerade aktualisiert“ ist hilfreicher als ein generisches „Gespeichert“. Wenn möglich, zeige die wichtigsten Felder, die sich geändert haben.

Eine Auditspur ist das Sicherheitsnetz, wenn jemand fragt: „Wer hat das gemacht?“ Halte sie lesbar. Jeder Eintrag sollte Zeitstempel, Akteur und eine Vorher/Nachher-Ansicht des Werts enthalten. Wenn die Änderung komplex ist (z. B. Berechtigungen), zeige zuerst eine menschenlesbare Zusammenfassung („Billing-Admin-Rolle zu Jordan hinzugefügt“), und lass Nutzer für Details aufklappen.

Recovery ist der Punkt, an dem viele Admin-Tools scheitern. Biete eine Undo-Option für kleine, kürzliche Änderungen (Toggles, Labels, Statusflags). Für größere oder riskantere Änderungen ist es oft sicherer, auf einen bekannten Snapshot zurückzusetzen, statt zu versuchen, alles manuell rückgängig zu machen.

Warnungen sollten Auswirkungen in einfacher Sprache erklären, nicht Fehlercodes. Statt "409 conflict" sage, was der Operator erwarten kann: "Dies wird alle Nutzer in diesem Workspace abmelden und erfordert ein neues Login." Stelle die wichtigste Auswirkung zuerst.

Einige kleine Muster verhindern wiederholte Fehler ohne Unordnung hinzuzufügen:

- Hilfetexte nur dort, wo sie nötig sind, nahe an der Steuerung.

- Nach dem Speichern das geänderte Feld kurz hervorheben.

- Bei riskanten Änderungen eine kurze "Was passiert als Nächstes"-Zeile anzeigen.

- In der Audit-Ansicht eine einfache Zusammenfassung kopierbar machen für Support-Tickets.

Beispiel: Ein Operator deaktiviert SSO für einen Mandanten, um Login-Probleme zu beheben. Die UI sollte den genauen Mandanten bestätigen, den alten und neuen SSO-Status mit Operatorname und Zeit protokollieren und ein sofortiges Undo anbieten. Wenn Undo nicht sicher ist, biete eine klare Rollback-Option und eine Warnung, die in einfachen Worten erklärt, wer sich wie anmelden kann.

Ein realistisches Beispiel: Zugriff und Berechtigungen für Nutzer

Stell dir einen Support-Operator an einem hektischen Montag vor. Ein Nutzer sagt: „Ich kann mich nicht einloggen“, und das Ticket ist dringend, weil die Gehaltsabrechnung ansteht. Der Operator braucht einen schnellen, sicheren Weg, den Zugang wiederherzustellen, ohne dem Nutzer versehentlich mehr Macht zu geben.

Der Standardbildschirm sollte sich auf die alltägliche Aufgabe konzentrieren, nicht auf die gefährlichen. Oben zeige Suche und eine klare Nutzerkarte: Name, E-Mail, Organisation, letzter Login, MFA-Status und ob das Konto gesperrt ist. Halte die Hauptaktionen nah und offensichtlich, weil sie häufig und risikoarm sind.

Eine solide Standardsammlung von Aktionen umfasst meist Einladungen erneut senden, Passwort zurücksetzen, Konto entsperren, MFA zurücksetzen und Login-Verlauf ansehen.

Berechtigungen dürfen nicht stören. Packe sie in ein eingeklapptes Panel mit einem klaren Label wie "Berechtigungen und Rollen (advanced)". Mächtige Steuerungen existieren weiterhin, aber sie konkurrieren nicht mit sicheren, häufigen Aktionen.

Wenn der Operator das Panel aufklappt, wechselt der Bildschirm vom "Zugang reparieren" zum "Macht ändern". Zeige zuerst die aktuelle Rolle und Schlüsselberechtigungen in schreibgeschützter Form. Erfordere dann einen expliziten Klick auf "Edit permissions", bevor Steuerungen interaktiv werden.

Für den hochriskanten Ablauf (Rollenänderung in der Organisation) füge Reibung hinzu, die dem Risiko entspricht. Ein sauberer Ansatz ist eine kurze Sequenz: neue Rolle wählen (mit klarer Notiz, was sich ändert), Vorher/Nachher-Zusammenfassung prüfen, zwingend einen Grund angeben und zuletzt die E-Mail des Nutzers zur Bestätigung eintippen.

Diese zusätzliche Prüfung verhindert einen häufigen Fehler: ein gehetzter Operator klickt „Admin“ statt „Member“ und plötzlich kann ein normaler Nutzer Projekte löschen oder Abrechnung ändern.

Nach der Aktion reicht "Gespeichert" nicht. Zeige einen Nach-Aktions-Beleg: was sich geändert hat, wer es geändert hat, wann und warum. Wenn die Richtlinie es erlaubt, biete eine "Diese Änderung rückgängig machen"-Option an, die die vorherige Rolle genau wiederherstellt.

Wenn der Operator merkt, dass er am falschen Konto gearbeitet hat, sollte er nicht ein separates Audit-Tool oder ein weiteres Ticket brauchen, um es zu beheben. Der Bildschirm selbst kann die Wiederherstellung in einfacher Sprache anleiten und so Supportlast und tatsächlichen Schaden reduzieren.

Häufige Fehler und Fallen, die es zu vermeiden gilt

Sicherere Berechtigungsbildschirme gestalten

Mache Berechtigungen standardmäßig schreibgeschützt und erfordere einen expliziten Edit-Schritt.

Progressive Disclosure funktioniert nur, wenn Leute noch finden, was sie brauchen, dem, was sie sehen, vertrauen und etwas wiederherstellen können, wenn etwas schiefgeht.

Ein klassischer Fehler ist, kritische Einstellungen zu verstecken, ohne einen Hinweis, dass sie existieren. Wenn eine Einstellung Abrechnung, Sicherheit oder Uptime beeinflusst, sollten Operatoren ein Wegweiser in der Standardansicht sehen: eine read-only-Zusammenfassung, ein Status-Badge oder eine "Details anzeigen"-Zeile. Sonst steigen die Tickets, weil Leute annehmen, das Tool könne die benötigte Aufgabe nicht.

Eine andere Falle ist, "Advanced" als Ablage für alles Verwirrende zu nutzen. Wenn alles Komplizierte in ein Panel geworfen wird, wird das Panel lang und inkonsistent. Gruppiere nach Aufgabe und Risiko. "Datenaufbewahrung" und "API-Keys" sind vielleicht beides advanced, aber sie sollten nicht im selben großen Block leben.

Modals können ebenfalls nach hinten losgehen. Ein paar sind in Ordnung, aber zu viele zerstören die mentale Karte des Operators. Menschen verlieren den Kontext, vergessen, was sie verglichen haben, und wählen das falsche Konto oder die falsche Umgebung. Wenn möglich, halte Details inline, nutze erweiterbare Abschnitte und mache deutlich, wo die Änderung wirkt.

Häufige Fehlerbilder sind:

- Keine Wegweisung: kritische Optionen verschwinden, bis jemand den Pfad bereits kennt.

- "Advanced" als Sammelkiste: keine Kategorien, Reihenfolge oder Impact-Notizen.

- Modal-Überfrachtung: zu viele Popups und zu wenig Kontext.

- Warnungs-zuerst-Design: beängstigender Text anstatt sicherer Abläufe (Vorschauen, Voreinstellungen, begrenzte Berechtigungen).

- Bestätigungs-Müdigkeit: alles fragt "Bist du sicher?" und Leute klicken einfach durch.

Schreckende Warnungen sind nicht gleich Sicherheit. Sichereres Design bedeutet meist bessere Voreinstellungen, klarere Abgrenzung (was sich ändert, wo und für wen) und Vorschauen, die das Ergebnis vor dem Speichern zeigen.

Vermeide auch, alles bestätigen zu lassen. Spare Bestätigungen für destruktive Aktionen und kombiniere sie mit Wiederherstellung (Undo, Snapshots, Rollback). Wenn du Admin-Tools schnell mit Koder.ai baust, hilft es, diese Schutzmaßnahmen früh in den Ablauf zu integrieren, statt später Warnungen draufzusetzen.

Schnelle Checks und praktische nächste Schritte

Wenn dein Admin-Bildschirm mächtig, aber stressig ist, brauchst du meist keinen kompletten Redesign. Du brauchst eine engere Standardansicht, klarere Intent-Signale und einen sicheren Weg zurück.

Führe diesen schnellen Check an einem stark frequentierten Bildschirm durch (Nutzer, Abrechnung, Content-Moderation oder Einstellungen). Das Ziel ist einfach: Alltagsarbeit ist schnell, riskante Arbeit ist bewusst.

Eine 5-Minuten-Checkliste

Gehe den Bildschirm als realer Operator durch und prüfe, ob diese Punkte zutreffen:

- Die Standardansicht unterstützt die drei wichtigsten Aufgaben ohne Scrollen.

- Seltene oder riskante Steuerungen erfordern eine absichtliche Offenlegung ("Advanced", "Mehr Aktionen", separater Tab oder separater Ablauf).

- Destruktive Aktionen sind klar beschriftet, visuell getrennt von sicheren Aktionen und erfordern stärkere Bestätigung.

- Jede Änderung zeigt eine Zusammenfassung in einfacher Sprache sowie eine Möglichkeit zur Rücknahme, wenn möglich.

- Rollen und Berechtigungen entsprechen echten Operator-Aufgaben, nicht Organisations-Titeln.

Wenn ein Punkt nicht erfüllt ist, hast du einen guten Kandidaten für Progressive Disclosure gefunden.

Praktische nächste Schritte

Wähle einen fehleranfälligen Ablauf und verbessere ihn in kleinen Schritten:

-

Identifiziere die drei wichtigsten Operator-Aufgaben und mache sie zum Standardpfad.

-

Beschrifte erweiterte oder riskante Aktionen mit Intent (z. B. "MFA zurücksetzen (unterbricht Login)" statt nur "Zurücksetzen").

-

Füge Reibung nur dort hinzu, wo sie Schaden verhindert: getrennte Platzierung, Vorschauen und Tipp-Bestätigungen für irreversible Aktionen.

-

Ergänze einen Review-Schritt für Formulare mit mehreren Änderungen: "Sie werden ändern: Rolle, Zugriffsumfang und Tarif."

-

Baue Wiederherstellung ein: Undo für einfache Änderungen, Rollback für Konfig-Bundles und eine Audit-Notiz, die Operatoren verstehen.

Ein kleines, aussagekräftiges Experiment: Bitte eine neue Kollegin, den Zugang eines Nutzers zu entfernen, ohne das Konto zu löschen. Wenn sie zögert, den falschen Button klickt oder nicht erklären kann, was als Nächstes passiert, verlangt die UI noch zu viel Denkaufwand.

Um schnell zu handeln, aber nichts kaputtzumachen, prototypisiere den Ablauf und iteriere in kurzen Schleifen. In Koder.ai kann der Planungsmodus helfen, die Schritte und Randfälle zu kartieren; Snapshots und Rollback geben dir eine sichere Möglichkeit, Varianten zu testen, bevor du das endgültige Muster festlegst.